Pierwszym krokiem jest instalacja i konfiguracja karty sieciowej.

Konfiguracja wymagane zworek na karcie sieciowej (jeżeli jest to potrzebne), by wybrać odpowiednie przerwanie IRQ i inne ustawienia zgodnie z dokumentacja producenta.

Instalacja karty w obudowie komputera (zasilanie powinno być wyłączone).

Inicjacja systemu z dyskietki z DOS-em i uruchomienie programu diagnostycznego dostarczanego z karta, by ewentualnie skonfigurować i sprawdzić kartę. Jeśli karta przejdzie wszystkie testy w DOS-ie, należy ją zainstalować w systemie Windows NT.

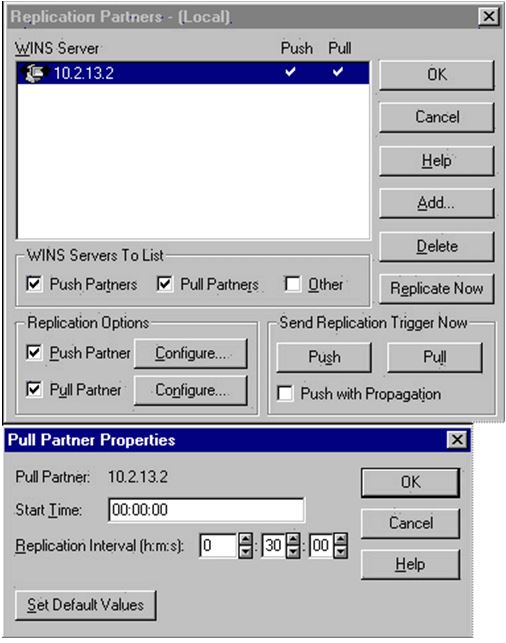

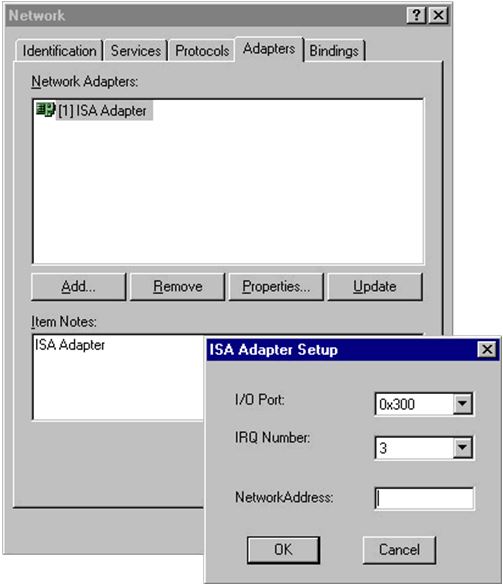

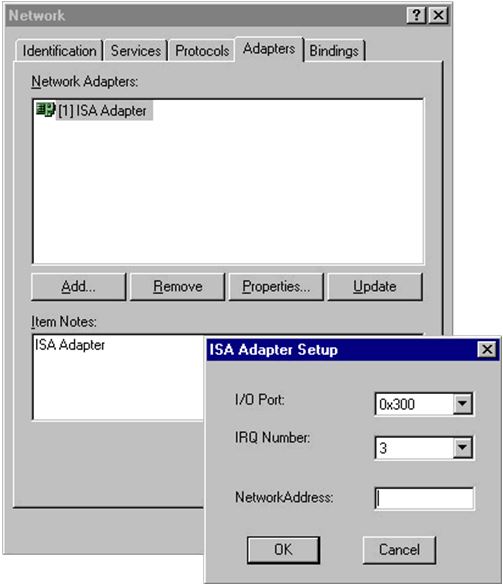

Restart systemu i informacja Windows NT o karcie za pomocą przycisku.. w zakładce Adapters (Karty) w aplecie Network panelu sterowania (pokazanym na rysunku poniżej). Należy pamiętać, że o ustawieniach urządzenia w oknie dialogowym jedynie informujemy system, tutaj ich nie określamy. Gdy okno dialogowe otwiera się po raz pierwszy, wyświetlane są najpopularniejsze ustawienia dla danego rodzaju karty; nie można zakładać, że przedstawiają one aktualne ustawienia.

Rysunek 10

Źródło własne

Konfigurowanie sprzętu sieciowego to kluczowy proces w budowie i utrzymaniu sieci komputerowych, który obejmuje dostosowanie urządzeń sieciowych do specyficznych wymagań infrastruktury oraz jej optymalizację pod kątem wydajności, bezpieczeństwa i niezawodności. Sprzęt sieciowy, taki jak routery, przełączniki, modemy, punkty dostępowe, a także karty sieciowe, wymaga odpowiedniej konfiguracji, by prawidłowo pełnił swoje funkcje w sieci.

Pierwszym krokiem w konfiguracji sprzętu sieciowego jest zazwyczaj podłączenie urządzeń do sieci oraz przypisanie im odpowiednich adresów IP. Dla urządzeń, które będą pełniły rolę bramy sieciowej lub routera, konieczne jest ustawienie adresów IP w odpowiednich podsieciach, a także skonfigurowanie trasowania, aby ruch sieciowy mógł być odpowiednio przekazywany między różnymi segmentami sieci. W przypadku urządzeń takich jak przełączniki (switch), które działają w warstwie 2 modelu OSI, konfiguracja skupia się głównie na ustawieniach VLAN-ów, które pozwalają na podział sieci na mniejsze, logiczne segmenty.

Konfiguracja routerów jest bardziej złożona, ponieważ urządzenia te muszą zarządzać ruchem między różnymi podsieciami oraz zapewniać dostęp do innych sieci, w tym internetu. W routerach należy skonfigurować zarówno interfejsy sieciowe, jak i trasy statyczne lub dynamiczne, które pozwolą na efektywne przesyłanie danych w sieci. W przypadku routerów, które pełnią również funkcje zapory ogniowej, konieczne jest ustawienie odpowiednich reguł filtrowania pakietów, które zapewnią bezpieczeństwo sieci, ograniczając dostęp do niepożądanych zasobów.

W przypadku punktów dostępowych (AP), które zapewniają dostęp do sieci bezprzewodowej, proces konfiguracji obejmuje ustawienie parametrów takich jak SSID (identyfikator sieci), hasło do sieci Wi-Fi, oraz wybór odpowiedniego pasma i kanału transmisji. Ważnym aspektem jest również bezpieczeństwo sieci bezprzewodowej, które można zapewnić za pomocą protokołów szyfrowania takich jak WPA2 czy WPA3. W zależności od rodzaju urządzenia, można również skonfigurować QoS (Quality of Service), który pozwala na priorytetyzowanie ruchu w sieci.

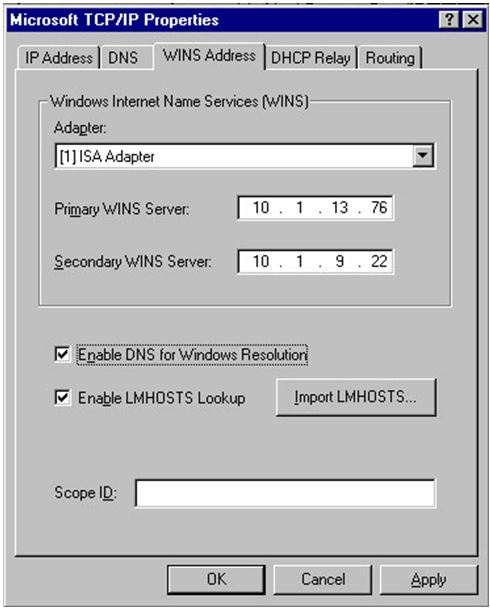

Konfiguracja kart sieciowych wymaga przypisania odpowiednich ustawień IP, bramy domyślnej oraz, jeśli to konieczne, DNS-ów. Dla kart pracujących w środowisku z dynamicznym przypisywaniem adresów IP (np. DHCP) wystarczy włączyć tę opcję. W sieciach statycznych adresy IP muszą być przypisane ręcznie. Istnieje również możliwość skonfigurowania szerokości pasma oraz innych opcji związanych z wydajnością karty sieciowej, takich jak obsługa protokołów, które wpływają na transmisję danych.

Zarządzanie bezpieczeństwem sprzętu sieciowego jest równie istotne. Wiele urządzeń sieciowych, w tym routery i przełączniki, posiada wbudowane mechanizmy ochrony, takie jak firewalle, VPN czy filtrowanie adresów MAC. Warto skonfigurować te opcje, by zabezpieczyć sieć przed nieautoryzowanym dostępem. Można także wdrożyć monitoring sieciowy, aby śledzić ruch i wykrywać nieprawidłowości.

Konfiguracja sprzętu sieciowego obejmuje szereg działań, które pozwalają na efektywne i bezpieczne funkcjonowanie sieci komputerowej. Proces ten wymaga precyzyjnego przypisania adresów IP, ustawienia trasowania, konfiguracji bezpieczeństwa oraz monitorowania wydajności. Optymalnie skonfigurowany sprzęt sieciowy gwarantuje stabilność, wysoką wydajność i bezpieczeństwo całej infrastruktury sieciowej.