Skrypty SQL to zestaw poleceń wykorzystywanych do manipulowania danymi w bazach danych za pomocą języka SQL (Structured Query Language). Są to zapytania, które umożliwiają tworzenie, modyfikowanie i zarządzanie strukturami bazy danych, jak również manipulowanie danymi przechowywanymi w tych strukturach. Skrypty SQL mogą zawierać pojedyncze zapytania, jak i złożone procedury umożliwiające automatyzację różnych działań.

Skrypty SQL w zarządzaniu bazami danych są niezbędne, aby umożliwić tworzenie tabel, indeksów, procedur składowanych, funkcji, a także zarządzanie użytkownikami i ich uprawnieniami. Można je wykorzystywać do wprowadzania nowych danych, aktualizowania istniejących rekordów, usuwania danych lub przeprowadzania różnych operacji na tabelach. Podstawowe polecenia SQL, takie jak SELECT, INSERT, UPDATE, DELETE, pozwalają na pełne zarządzanie zawartością bazy danych.

Tworzenie i modyfikacja struktur bazy danych to jedna z kluczowych funkcji skryptów SQL. Skrypty te mogą zawierać polecenia takie jak CREATE TABLE, które pozwala na tworzenie nowych tabel w bazie danych, czy ALTER TABLE, używane do modyfikowania istniejących tabel, np. dodawania nowych kolumn. Dodatkowo, w przypadku tworzenia bardziej zaawansowanych struktur, takich jak indeksy czy widoki, skrypty mogą zawierać polecenia typu CREATE INDEX oraz CREATE VIEW. Te operacje pozwalają na optymalizację dostępu do danych i łatwiejsze tworzenie złożonych zapytań.

Manipulowanie danymi za pomocą skryptów SQL jest równie ważne. Skrypt może zawierać zapytania takie jak INSERT INTO, które pozwala na wprowadzanie nowych danych do tabel, czy UPDATE, które umożliwia modyfikowanie już istniejących rekordów w bazie. Możliwe jest również usuwanie danych przy pomocy polecenia DELETE. Skrypty SQL mogą być także używane do tworzenia zapytań do bazy danych, które zwracają dane na podstawie określonych kryteriów, np. za pomocą polecenia SELECT, umożliwiającego filtrowanie i sortowanie danych.

Bezpieczeństwo i optymalizacja zapytań SQL są równie istotne podczas pracy ze skryptami. Niewłaściwe użycie zapytań może prowadzić do utraty danych lub zagrożeń związanych z bezpieczeństwem, np. ataków typu SQL injection. Aby temu zapobiec, warto korzystać z odpowiednich praktyk programistycznych, takich jak stosowanie zapytań przygotowanych (prepared statements), które pozwalają na bezpieczne wprowadzanie danych użytkownika do zapytań. Ponadto, dobrze napisane skrypty SQL powinny być zoptymalizowane pod kątem wydajności, np. przez odpowiednie indeksowanie tabel czy ograniczanie zakresu zwracanych danych.

Automatyzacja procesów za pomocą skryptów SQL to kolejna kluczowa cecha tego narzędzia. W dużych bazach danych, które zawierają tysiące rekordów, manualne wprowadzanie zmian staje się czasochłonne i podatne na błędy. Dzięki skryptom SQL można zautomatyzować procesy, takie jak migracje danych, generowanie raportów czy aktualizowanie danych w dużej skali. Skrypty te mogą być uruchamiane na określonych harmonogramach lub wywoływane ręcznie przez administratorów baz danych w razie potrzeby.

Skrypty SQL są potężnym narzędziem w zarządzaniu bazami danych, umożliwiającym zarówno tworzenie struktury bazy danych, jak i manipulowanie danymi. Odpowiednio napisane skrypty zapewniają optymalizację pracy z danymi, a także pomagają w automatyzacji procesów, co jest niezbędne w dużych systemach informacyjnych.

Skrypty SQL stanowią podstawowe narzędzie pracy w obszarze zarządzania bazami danych i tworzenia aplikacji opartych na danych. SQL (Structured Query Language) jest językiem deklaratywnym, który umożliwia definiowanie, manipulowanie oraz kontrolowanie danych w relacyjnych bazach danych. Skrypty SQL pozwalają na automatyzację zadań, wykonywanie złożonych operacji oraz utrzymanie spójności i integralności danych, stanowiąc niezbędny element pracy administratorów baz danych, programistów i analityków danych.

Skrypty SQL to nic innego jak zestaw instrukcji zapisanych w jednym pliku lub bloku kodu, które mogą być wykonywane w sposób sekwencyjny lub warunkowy. Mogą obejmować polecenia tworzenia struktur bazodanowych, takie jak tabele, widoki, indeksy czy procedury składowane, jak również instrukcje manipulacji danymi, w tym wstawianie, aktualizowanie, usuwanie oraz pobieranie danych. Dzięki skryptom możliwe jest jednorazowe wykonanie serii operacji, co zwiększa efektywność pracy i minimalizuje ryzyko błędów wynikających z ręcznego wprowadzania poleceń.

Skrypty SQL pełnią również funkcję dokumentacyjną i kontrolną w projektach bazodanowych. Dzięki nim można precyzyjnie odtworzyć strukturę bazy danych, przywrócić jej stan do określonego momentu lub wdrożyć zmiany w środowisku testowym i produkcyjnym w sposób powtarzalny. W dużych systemach informatycznych, gdzie współpraca wielu programistów jest niezbędna, skrypty SQL umożliwiają synchronizację schematów baz danych oraz ułatwiają zarządzanie wersjami i migracjami danych.

Jednym z kluczowych zastosowań skryptów SQL jest automatyzacja procesów administracyjnych. Administratorzy baz danych mogą tworzyć harmonogramy wykonywania skryptów w celu regularnego tworzenia kopii zapasowych, aktualizacji danych, monitorowania wydajności systemu czy oczyszczania niepotrzebnych rekordów. Dzięki temu możliwe jest utrzymanie ciągłości działania systemów oraz zapewnienie bezpieczeństwa i integralności danych.

Skrypty SQL umożliwiają również implementację logiki biznesowej po stronie bazy danych. Procedury składowane, wyzwalacze (triggery) oraz funkcje definiowane przez użytkownika pozwalają na realizację złożonych operacji, które mogą być wywoływane w odpowiedzi na konkretne zdarzenia lub zapytania. Takie podejście zwiększa wydajność aplikacji, gdyż część obliczeń i kontroli wykonywana jest bezpośrednio w bazie danych, minimalizując ruch sieciowy i obciążenie aplikacji klienckiej.

Rodzaje skryptów SQL

Skrypty SQL można podzielić na kilka podstawowych kategorii w zależności od ich przeznaczenia. Pierwszą grupą są skrypty DDL (Data Definition Language), które służą do definiowania i modyfikowania struktury bazy danych. W ich skład wchodzą polecenia takie jak CREATE, ALTER czy DROP, umożliwiające tworzenie tabel, widoków, indeksów oraz zmianę ich struktury. Skrypty DDL są kluczowe na etapie projektowania bazy danych i wprowadzania zmian w schematach istniejących baz.

Drugą grupą są skrypty DML (Data Manipulation Language), które pozwalają na operacje na danych przechowywanych w bazie. Należą do nich instrukcje INSERT, UPDATE, DELETE oraz SELECT. Skrypty DML są podstawą realizacji większości operacji biznesowych, ponieważ umożliwiają wstawianie nowych rekordów, modyfikowanie istniejących danych, usuwanie niepotrzebnych rekordów oraz pobieranie informacji w formie raportów lub zestawień.

Trzecią kategorię stanowią skrypty DCL (Data Control Language), które odpowiadają za zarządzanie uprawnieniami i bezpieczeństwem w bazie danych. Polecenia takie jak GRANT i REVOKE pozwalają definiować, które konta użytkowników mają dostęp do określonych obiektów bazy, a także jakie operacje mogą na nich wykonywać. Skrypty DCL są szczególnie istotne w środowiskach wieloużytkownikowych, gdzie konieczne jest precyzyjne określenie ról i ograniczeń.

Kolejna grupa to skrypty TCL (Transaction Control Language), które służą do zarządzania transakcjami w bazie danych. Instrukcje COMMIT, ROLLBACK czy SAVEPOINT pozwalają na kontrolowanie integralności danych, umożliwiając zatwierdzanie lub wycofywanie zmian w przypadku wystąpienia błędów. Skrypty TCL są niezbędne w aplikacjach wymagających spójności danych, takich jak systemy finansowe czy e-commerce.

W praktyce często stosuje się również skrypty hybrydowe, łączące elementy DDL, DML, DCL i TCL. Takie podejście pozwala na kompleksowe zarządzanie bazą danych w jednym pliku lub module, co jest szczególnie przydatne podczas wdrażania nowych wersji systemów lub migracji danych pomiędzy środowiskami.

Zalety i znaczenie skryptów SQL

Skrypty SQL zwiększają efektywność pracy z bazami danych, pozwalając na powtarzalne i zautomatyzowane wykonywanie operacji. Dzięki nim można szybko wprowadzać zmiany w dużych zbiorach danych, tworzyć raporty lub migrować dane pomiędzy różnymi środowiskami. Automatyzacja realizowana przez skrypty minimalizuje ryzyko błędów ludzkich i pozwala utrzymać spójność danych w dużych systemach.

Skrypty SQL wspierają również procesy dokumentacji i kontroli wersji w projektach IT. Wszystkie zmiany w strukturze bazy danych lub operacjach na danych mogą być zapisane w postaci skryptów, co ułatwia audyt, identyfikację błędów oraz odtwarzanie stanu systemu w dowolnym momencie. Takie podejście jest standardem w dużych organizacjach i projektach opartych na metodykach Agile czy DevOps.

Znaczenie skryptów SQL wzrasta także w kontekście bezpieczeństwa danych. Dzięki precyzyjnemu definiowaniu uprawnień oraz kontroli transakcji możliwe jest ograniczenie dostępu do poufnych informacji oraz minimalizacja ryzyka utraty lub uszkodzenia danych. Skrypty pozwalają wdrażać polityki bezpieczeństwa w sposób spójny i powtarzalny.

Skrypty SQL umożliwiają także optymalizację wydajności baz danych. Poprzez analizę zapytań i odpowiednie indeksowanie tabel można znacząco skrócić czas wykonywania operacji, co jest szczególnie istotne w przypadku dużych systemów przetwarzania danych. Skrypty automatyzują proces optymalizacji, umożliwiając regularne utrzymanie wydajności systemów.

Skrypty SQL stanowią nieodzowny element pracy z bazami danych, integrując aspekt techniczny, administracyjny i biznesowy. Ich stosowanie pozwala na efektywne zarządzanie danymi, zapewnienie bezpieczeństwa, spójności i integralności systemów informatycznych oraz wspiera procesy decyzyjne poprzez szybki dostęp do niezbędnych informacji.

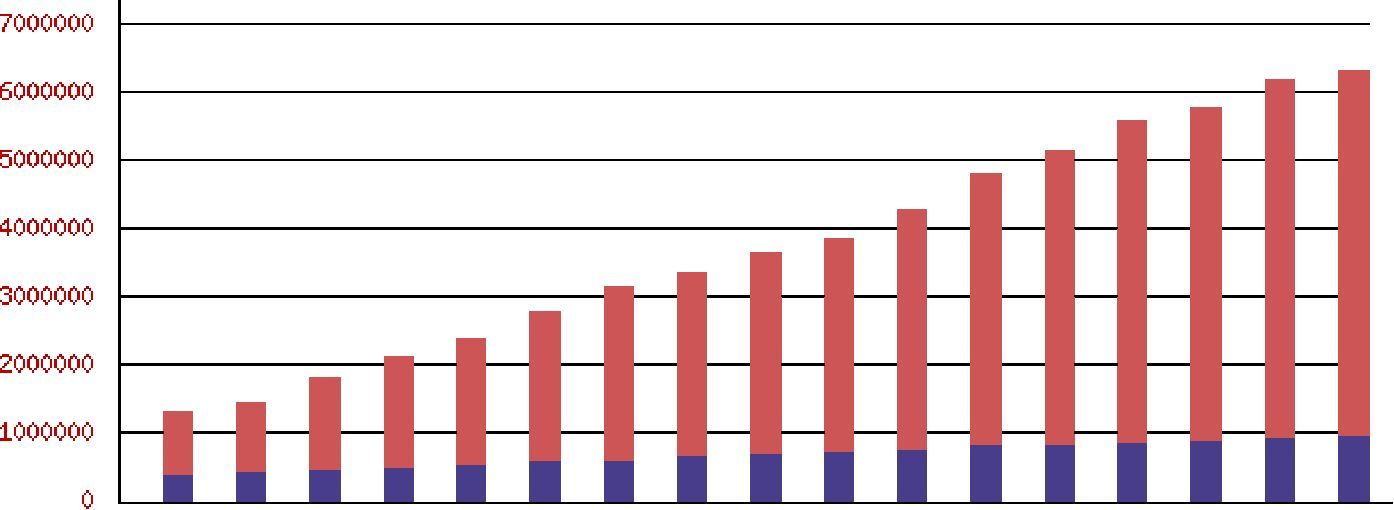

Rysunek 1 — Popularność języka PHP.

Rysunek 1 — Popularność języka PHP.