Systemy Windows NT oferują usługę zdalnego dostępu (RAS – Remote Access Service), pozwalającą na dodzwaniany dostęp do sieci dla systemów zdalnych. Usługa ta pozwala zdalnemu użytkownikowi zadzwonić do serwera Windows NT i podłączyć się do jego sieci lokalnej, tak jak pełnoprawny host w sieci – zaimplementowane są różne protokoły sieciowe w oparciu o połączenie szeregowe łączące system zdalny z serwerem.

Włączenie usługi sieciowej RAS w systemie serwera Windows NT wymagane wykonania następujących kroków:

- Instalacja jednego lub kilku modemów w systemie. Instalacji dokonuje się za pomocą apletu Modems (Modemy) panelu sterowania. W większości przypadków dobry skutek odnosi zgoda na automatyczne wykrycie modemów przez system. W tych rzadkich przypadkach, gdy system nie może wykryć typu modemu, wybieramy odpowiedni wpis z listy producentów i modeli modemów.

- Gdy modem zostanie już dodany do systemu, możemy podać standardowe ustawienia, takie jak maksymalna prędkość, parzystość i schemat kontroli przepływu, używając do tego celu przycisku

- Zainstalowanie usługi zdalnego dostępu za pomocą przycisku Add zakładki Services apletu Network panelu sterowania. Gdy wymagane oprogramowanie zostanie skopiowane na dysk systemowy, proces instalacji przeprowadza użytkownika przez pozostałe kroki konfiguracji RAS.

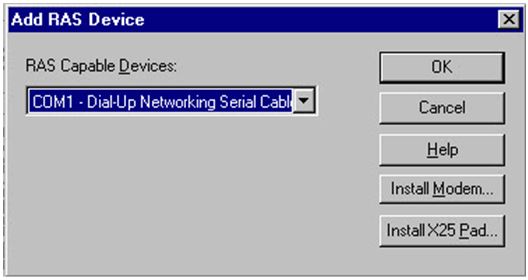

- Wybranie urządzenia w oknie dialogowym Add RAS Device (Zdalny dostęp). Jeżeli zachodzi potrzeba, możemy zainstalować modem lub urządzenie X.25 w tym samym czasie, używając do tego odpowiednich przycisków.

Rysunek 24

Źródło własne

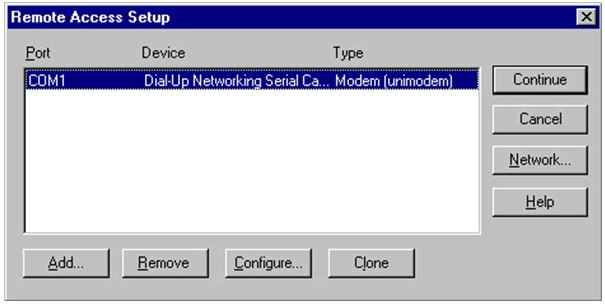

Kolejne okno dialogowe jest sercem procesu konfiguracji RAS. Możemy dodać kolejne porty do konfiguracji RAS, używając przycisku Add… i konfigurując port przyciskiem Configure… (Konfiguruj…). Przycisk Clone (Klonuj) można wykorzystać do kopiowania portu włącznie z informacją konfiguracyjną. Przycisk Network (Sieć) pozwala konfigurować parametry sieci RAS.

Rysunek 25

Źródło własne

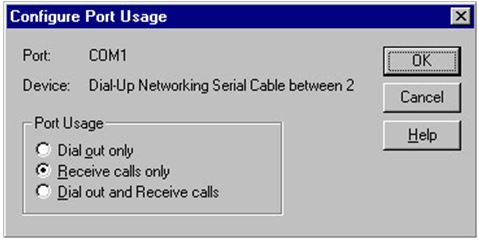

- Konfiguracja portu odbywa się z wykorzystaniem okna dialogowego Configure Port Usage (Użycie portu). Tego okna dialogowego używamy do określenia czy port przyjmuje przychodzące połączenia, pozwala na wychodzące, czy też obsługuje oba.

Rysunek 26

Źródło własne

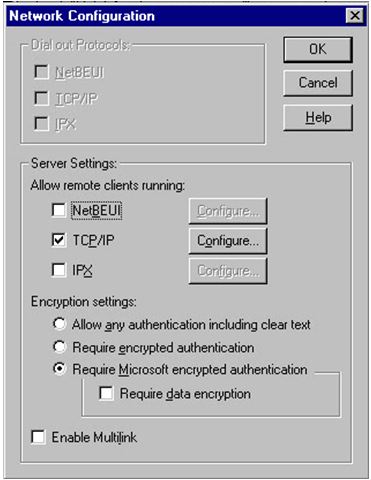

Okno dialogowe Network Configuration (Sieć) można wykorzystać do konfiguracji dozwolonych protokołów sieciowych dla wychodzących i przychodzących z serwera oraz portu połączeń RAS. Dolna część okna dialogowego pozwala określić, czy połączenie autoryzacji użytkownika jest szyfrowane, czy nie.

Rysunek 27

Źródło własne

- Pola Enable Multilink na dole okna dialogowego używa się do włączania połączenia wieloliniowego na wybranym porcie. Usługa ta pozwala łączyć wiele linii telefonicznych w pojedynczą sesję logiczną o zwiększonej przepustowości lącza. Usługa musi być włączona na wszystkich portach, które biorą udział w połączeniu wielu linii.

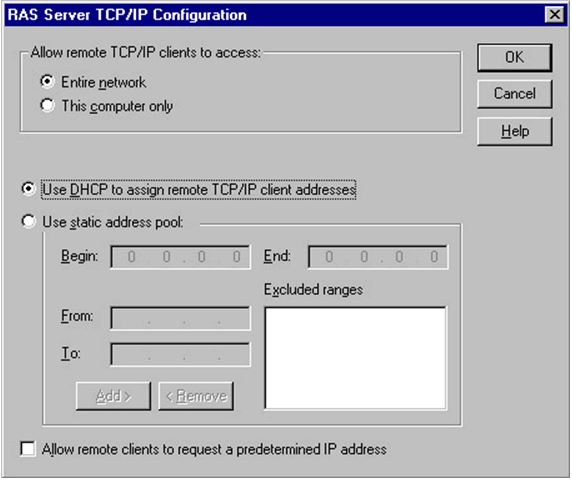

- Przyciski.. w oknie dialogowym Network Configuration pozwalają określić zakres dostępu dla przychodzących połączeń RAS. Tacy użytkownicy mogą otrzymać dostęp do całej sieci lub mogą zostać ograniczeni jedynie do systemu lokalnego (w zależności od ich zwykłych praw dostępu i względów bezpieczeństwa). Na rysunku pokazano uzyskane okno dialogowe dla protokołu TCP/IP.

Rysunek 28

Źródło własne

Dolna część okna dialogowego RAS Server TCP/IP Configuration pozwala wybrać, czy chcemy wykorzystywać DHCP do przypisywania adresów IP dla przychodzących połączeń, czy też zdajemy się tylko na RAS, który sam przypisze adresy IP z zakresu statycznego wskazanego w oknie dialogowym. Zalecane jest używanie adresów z zakresu statycznego, jeżeli karta sieciowa w systemie lokalnym obsługuje więcej niż jeden adres IP Jednak jeżeli w tym przypadku wybieramy korzystanie z DHCP, podsieci dostępne normalnie przez lokalną kartę sieciową przez jeden z jej adresów, inny niż używany dla DHCP, nie będą dostępne dla klientów RAS.